- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

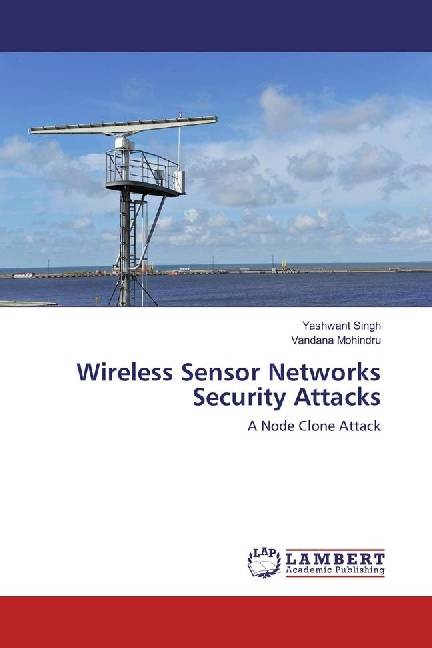

Wireless Sensor Networks Security Attacks

A Node Clone Attack

Yashwant Singh, Vandana Mohindru

Paperback | Engels

€ 35,45

+ 70 punten

Omschrijving

Wireless sensor networks (WSNs) becoming popular nowadays due to the low-cost, unattended nature and the capability of self-organization of sensor nodes. Security is critical for many sensor network applications, such as military target tracking, weather monitoring and security monitoring. The deployment of sensors in a hostile environment and communication over the wireless medium, make the WSNs vulnerable to several types of attacks, like eavesdropping, Denial of Services (DoS) attacks, flooding and Sybil attack. Among these attacks, the node clone attack is a harmful attack, through which attacker compromises a node and then inject clones within the sensor networks. These clones perform various destructive operations, which obstructs the working of WSNs. The wireless sensor network requires robust mechanisms for the detection of node clone attack. This book presents security attacks classification for wireless sensor networks and the focus is given on the node clone attack. Analysis of various detection mechanisms for node clone attacks is also illustrated in this book.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 64

- Taal:

- Engels

Eigenschappen

- Productcode (EAN):

- 9783659806247

- Uitvoering:

- Paperback

- Afmetingen:

- 150 mm x 220 mm

Alleen bij Standaard Boekhandel

+ 70 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.