- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

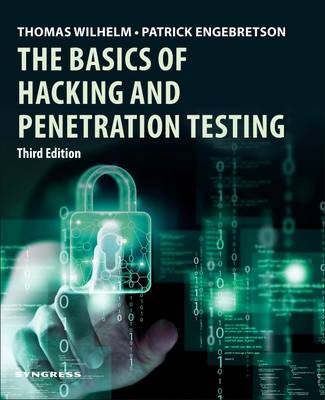

The Basics of Hacking and Penetration Testing

Thomas Wilhelm, Patrick Engebretson

Paperback | Engels

€ 44,95

+ 89 punten

Omschrijving

The Basics of Hacking and Penetration Testing, Third Edition serves as an introduction to the steps required to complete a penetration test or perform an ethical hack from beginning to end. The book teaches readers how to properly utilize and interpret the results of the modern-day hacking tools required to complete a penetration test. It provides a simple and clear explanation of how to effectively utilize these tools, along with a four-step methodology for conducting a penetration test or hack, thus equipping readers with the know-how required to jump start their careers and gain a better understanding of offensive security. Each chapter contains hands-on examples and exercises that are designed to teach learners how to interpret results and utilize those results in later phases. This new edition includes six all-new chapters, and has been completely updated to the most current industry-standard tools, testing methodologies, and exploitable targets. New chapters on setting up a Pen Testing Lab and Hacking Careers have been added to expand and update the book. This is complemented by videos for in class use.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 316

- Taal:

- Engels

Eigenschappen

- Productcode (EAN):

- 9780443438868

- Verschijningsdatum:

- 6/03/2026

- Uitvoering:

- Paperback

- Formaat:

- Trade paperback (VS)

- Afmetingen:

- 190 mm x 236 mm

- Gewicht:

- 612 g

Alleen bij Standaard Boekhandel

+ 89 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.