Je cadeautjes zeker op tijd in huis hebben voor de feestdagen? Kom langs in onze winkels en vind het perfecte geschenk!

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Je cadeautjes zeker op tijd in huis hebben voor de feestdagen? Kom langs in onze winkels en vind het perfecte geschenk!

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

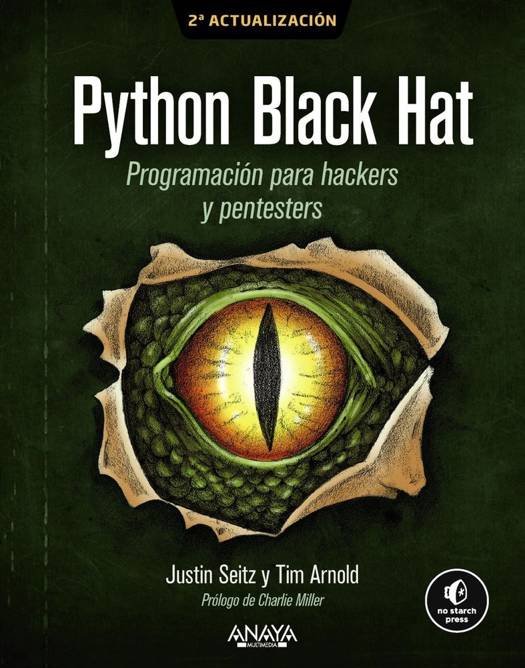

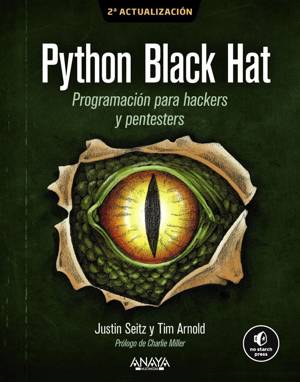

Python Black Hat. Programacion Para Hackers Y Pentesters

Tim Arnold, Justin Seitz

Paperback | Spaans

€ 36,45

+ 72 punten

Omschrijving

Cuando se trata de crear herramientas de hackeo potentes y eficaces, Python es el lenguaje elegido por la mayoría de los analistas de seguridad. En este libro explorarás el lado más oscuro de las capacidades de Python: todo, desde escribir sniffers de red, robar credenciales de correo electrónico y acceder a directorios y carpetas por la fuerza hasta crear fuzzers de mutación, investigar máquinas virtuales y crear troyanos sigilosos.Todo el código de este libro ha sido actualizado a Python 3.x. También encontrarás información nueva sobre desplazamiento de bits, código limpio y análisis forense ofensivo con Volatility Framework, así como explicaciones más extensas de las bibliotecas ctypes, struct, lxml y BeautifulSoup de Python, y estrategias de hackeo ofensivo como la división de bytes, el aprovechamiento de las bibliotecas de visión por ordenador y el scraping de sitios web.Cuando se trata de seguridad ofensiva, hay que ser capaz de crear herramientas potentes sobre la marcha. Aprende cómo con Python Black Hat. Programación para Hackers y Pentesters. 2ª Actualización.

Specificaties

Betrokkenen

- Auteur(s):

- Vertaler(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 200

- Taal:

- Spaans

Eigenschappen

- Productcode (EAN):

- 9788441552258

- Verschijningsdatum:

- 4/09/2025

- Uitvoering:

- Paperback

- Afmetingen:

- 175 mm x 225 mm

- Gewicht:

- 354 g

Alleen bij Standaard Boekhandel

+ 72 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.