- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

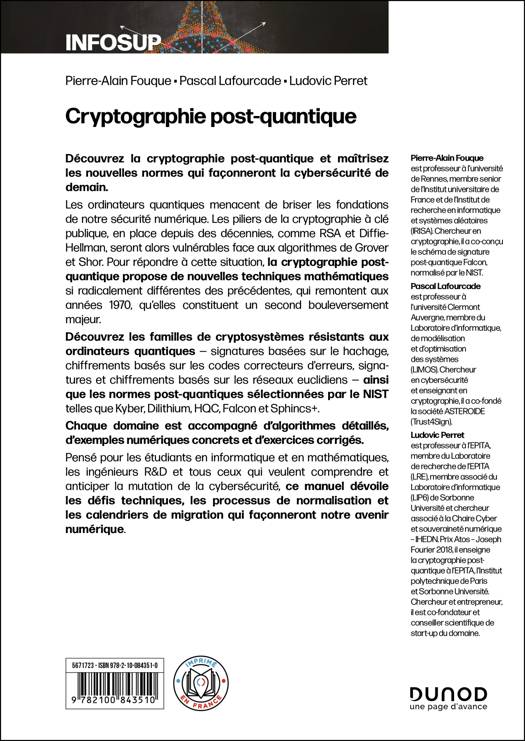

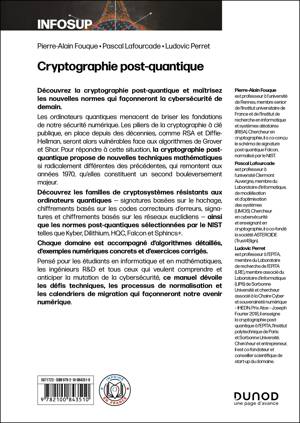

Cryptographie post-quantique

licences, masters, écoles d'ingénieurs

Ludovic Perret, Pierre-Alain Fouque, Pascal Lafourcade

Paperback | Frans

€ 29,15

+ 58 punten

Uitvoering

Omschrijving

Découvrez la cryptographie post-quantique et maîtrisez les nouvelles normes qui façonneront la cybersécurité de demain.

Les ordinateurs quantiques menacent de briser les fondations de notre sécurité numérique. Les piliers de la cryptographie à clé publique, en place depuis des décennies, comme RSA et Diffie-Hellman, seront alors vulnérables face aux algorithmes de Grover et Shor. Pour répondre à cette situation, la cryptographie post-quantique propose de nouvelles techniques mathématiques si radicalement différentes des précédentes, qui remontent aux années 1970, qu'elles constituent un second bouleversement majeur.

Découvrez les familles de cryptosystèmes résistants aux ordinateurs quantiques – signatures basées sur le hachage, chiffrements basés sur les codes correcteurs d’erreurs, signatures et chiffrements basés sur les réseaux euclidiens – ainsi que les normes post-quantiques sélectionnées par le NIST telles que Kyber, Dilithium, HQC, Falcon et Sphincs+.

Chaque domaine est accompagné d’algorithmes détaillés, d’exemples numériques concrets et d’exercices corrigés.

Pensé pour les étudiants en informatique et en mathématiques, les ingénieurs R&D et tous ceux qui veulent comprendre et anticiper la mutation de la cybersécurité, ce manuel dévoile les défis techniques, les processus de normalisation et les calendriers de migration qui façonneront notre avenir numérique.

Les ordinateurs quantiques menacent de briser les fondations de notre sécurité numérique. Les piliers de la cryptographie à clé publique, en place depuis des décennies, comme RSA et Diffie-Hellman, seront alors vulnérables face aux algorithmes de Grover et Shor. Pour répondre à cette situation, la cryptographie post-quantique propose de nouvelles techniques mathématiques si radicalement différentes des précédentes, qui remontent aux années 1970, qu'elles constituent un second bouleversement majeur.

Découvrez les familles de cryptosystèmes résistants aux ordinateurs quantiques – signatures basées sur le hachage, chiffrements basés sur les codes correcteurs d’erreurs, signatures et chiffrements basés sur les réseaux euclidiens – ainsi que les normes post-quantiques sélectionnées par le NIST telles que Kyber, Dilithium, HQC, Falcon et Sphincs+.

Chaque domaine est accompagné d’algorithmes détaillés, d’exemples numériques concrets et d’exercices corrigés.

Pensé pour les étudiants en informatique et en mathématiques, les ingénieurs R&D et tous ceux qui veulent comprendre et anticiper la mutation de la cybersécurité, ce manuel dévoile les défis techniques, les processus de normalisation et les calendriers de migration qui façonneront notre avenir numérique.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 320

- Taal:

- Frans

Eigenschappen

- Productcode (EAN):

- 9782100843510

- Verschijningsdatum:

- 4/03/2026

- Uitvoering:

- Paperback

- Afmetingen:

- 170 mm x 240 mm

- Gewicht:

- 532 g

Alleen bij Standaard Boekhandel

+ 58 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.