- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

- Afhalen na 1 uur in een winkel met voorraad

- Gratis thuislevering in België vanaf € 30

- Ruim aanbod met 7 miljoen producten

Zoeken

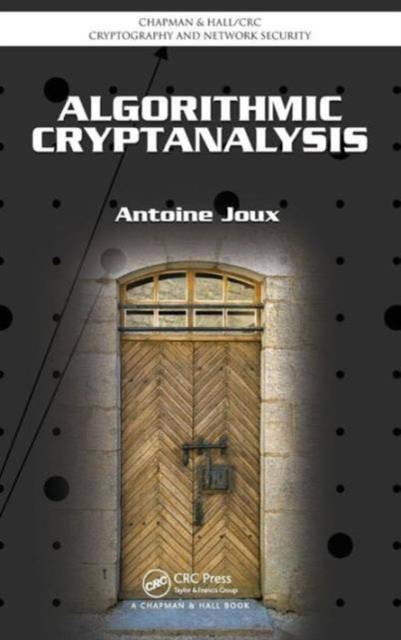

Algorithmic Cryptanalysis

Antoine Joux

€ 290,45

+ 580 punten

Omschrijving

Focusing on both private- and public-key cryptographic algorithms, this book describes algorithmic methods with cryptographically relevant examples.

Specificaties

Betrokkenen

- Auteur(s):

- Uitgeverij:

Inhoud

- Aantal bladzijden:

- 520

- Taal:

- Engels

- Reeks:

Eigenschappen

- Productcode (EAN):

- 9781420070026

- Verschijningsdatum:

- 1/06/2009

- Uitvoering:

- Hardcover

- Formaat:

- Genaaid

- Afmetingen:

- 157 mm x 236 mm

- Gewicht:

- 861 g

Alleen bij Standaard Boekhandel

+ 580 punten op je klantenkaart van Standaard Boekhandel

Beoordelingen

We publiceren alleen reviews die voldoen aan de voorwaarden voor reviews. Bekijk onze voorwaarden voor reviews.